Revisão do programa Kali Linux. Melhores ferramentas Kali Linux

Um dos aspectos mais importantes da administração sempre foi a segurança dos sistemas operacionais das redes organizacionais construídas. Para diagnosticar a presença de vulnerabilidades foi necessário executar ótimo trabalho. Muitas vezes, mesmo depois de todas as medidas de segurança terem sido tomadas, restavam brechas para os invasores.

Com o advento KaliLinux tais manipulações tornaram-se visivelmente mais simples. Na maioria dos casos, as instruções para usar o Kali Linux estão disponíveis em Inglês. Tal sistema não é adequado para uso doméstico constante, por isso geralmente não é recomendado para iniciantes usá-lo. É mais uma ferramenta profissional que você precisa aprender a usar. Isso requer alguma experiência e uma compreensão completa de todas as ações realizadas.

Kali Linux: advertências importantes

Possibilidades sistema operacional Kali Linux é bastante amplo. Portanto, nem todos os utilizam para melhorar a segurança do seu próprio sistema. Freqüentemente, o Kali Linux se torna uma ferramenta conveniente para invasores cometerem ações ilegais. É muito importante compreender, na primeira fase de conhecimento, que certas manipulações que este sistema permite podem ser consideradas ações ilegais. Em alguns países, até mesmo instalar o Kali Linux e testá-lo para fins de treinamento pode levar a consequências muito desagradáveis. Os usuários podem receber conselhos simples: instale este sistema a uma máquina virtual e trabalhe através de uma VPN se não quiser se limitar a um estudo superficial deste sistema. Ao iniciar o processo de digitalização em rede, você também precisa usar chaves que evitarão problemas com a lei.

Kali Linux: o que é?

Vamos tentar descobrir o que é Kali Linux. O antecessor deste sistema foi o BackTrack Linux, conhecido em alguns círculos. Este sistema é baseado no Debian. Fornece suporte para aplicativos e pacotes de software desenvolvidos para este sistema operacional, tornando o trabalho muito confortável por meio de ferramentas familiares ao usuário. Se necessário, encontrar programas para Kali Linux também será bastante fácil. A distribuição inclui diversos utilitários que permitem realizar uma auditoria de segurança completa com o objetivo de prevenir a possibilidade de intrusão.

Acesso a um computador via rede, serviços em execução, aplicativos web utilizados - tudo isso e muito mais podem ser facilmente analisados usando as ferramentas disponíveis no Kali Linux. Pelo nome do sistema é fácil entender que ele é construído no Kernel Linux. A primeira versão da distribuição foi lançada há mais de dois anos. Continha todos os componentes principais. A ênfase principal não foi colocada no apelo visual, mas na funcionalidade. A grande popularidade deste sistema, bem como a sua uso ativo em ambiente profissional levou à necessidade de fazer algumas alterações na distribuição.

As avaliações dos usuários sobre o sistema Kali Linux são geralmente positivas. Comparado ao BackTrack, este sistema tornou-se mais estável e o conjunto de utilitários e programas expandiu-se significativamente. No entanto, em alguns laptops este sistema não reconhece o adaptador Wi-Fi integrado. Isso acontece ao iniciar a partir de uma unidade flash. Este problema pode ser facilmente corrigido instalando o sistema operacional em disco rígido ou ao usar um adaptador externo.

Kali Linux: mudanças na nova versão

No ano passado, o Kali Linux 2 foi lançado. Graças à atualização, o sistema ficou muito mais estável e sua interface ficou mais atrativa. Além disso, pelos padrões modernos tecnologia da Informação, muitos utilitários podem ficar desatualizados durante um longo período de tempo. Se antes os usuários tinham que procurar e instalar novas versões de forma independente, hoje essas operações são realizadas pelo próprio sistema. Essas ações permitem manter o sistema atualizado sem muito esforço. O próprio sistema também começou a suportar o modo de distribuição contínua.

Kali Linux: características técnicas

A nova distribuição é baseada no Linux Kernel 4.0. Sobre no momento como GUI Gnome 3.14 é usado. O espaço de trabalho recebeu interface e estilo de design atualizados. O menu mudou ligeiramente em algumas áreas.

Kali Linux: compilações disponíveis

Existem várias distribuições Kali Linux disponíveis hoje. É conveniente trabalhar com eles em diversas condições. Você pode encontrar compilações Live, pacotes de instalação e imagens para máquinas virtuais. Também são oferecidas várias instruções, a partir das quais você pode preparar suas próprias montagens. Se necessário, você pode construir sua própria imagem para funcionar com ARM. O sistema suporta trabalhar com esta arquitetura, o que torna o sistema multiplataforma. Neste caso pode tornar-se possível instalação Sistemas Kali Linux em um smartphone ou tablet. Se você já instalou a primeira versão, dentro do sistema é possível atualizar para a segunda versão. Para fazer isso, basta usar um conjunto de comandos que inclui a obtenção e instalação de uma nova distribuição. Você pode encontrá-los descrição detalhada em documentos oficiais de acompanhamento.

Kali Linux: começando com o sistema

Sem estudar a documentação, será muito difícil aprender sobre todos os recursos do sistema Kali Linux. Infelizmente, as informações sobre a utilização deste sistema estão disponíveis principalmente em inglês. No entanto, o sistema tem muitos fãs que falam russo. Isto levou à criação de numerosos manuais em russo, baseados na prática dos próprios utilizadores. Além disso, também existem cursos para formação de especialistas do nível iniciante ao avançado em russo.

Kali Linux: desenvolvimento prático

Para conhecer o sistema, basta instalá-lo da maneira que for conveniente para você. A seleção de distribuições Kali Linux 2 disponíveis permite que você faça isso. Porém, no estágio inicial, é melhor usar uma máquina virtual para fins educacionais. Isso será suficiente para estudar o conjunto de utilitários incluídos neste sistema, acostumar-se à sua interface e começar a navegar no sistema. As instruções de uso são obrigatórias ao aprender a trabalhar com Kali Linux.

Além de este SO possuir enormes capacidades que são bastante difíceis de estudar sem documentação, ao instalar este sistema serão necessárias configurações que lhe darão a oportunidade de utilizar o sistema de forma mais eficiente. É melhor realizar o desenvolvimento prático do sistema em seu próprio equipamento. Isso permitirá que você evite possíveis problemas com a lei se de repente algumas de suas ações a contradizerem e terceiros tomarem conhecimento disso.

Kali Linux: rodando a partir de uma unidade flash

Quando a fase de desenvolvimento do sistema for concluída, o usuário provavelmente desejará utilizar este sistema para realizar análises de segurança e eliminar vulnerabilidades detectadas em redes existentes. Você pode instalar o Kali Linux em uma unidade flash e, se necessário, você sempre terá a distribuição pronta para rodar com você. Isso é muito fácil de fazer se você usar utilitários especiais para o sistema operacional em funcionamento, por exemplo, Rufus.

Às vezes, o suporte para salvar arquivos no sistema instalado em uma unidade flash pode ser útil. Esta opção é fornecida, mas vale lembrar que para o modo de Persistência descrito, você deve especificar o modo apropriado no início de cada inicialização. Isso é necessário para que não inicie no modo normal ao vivo. Além disso, se em uma versão mais simples uma unidade flash de 2 GB for suficiente, no último caso será necessário espaço adicional para criar uma partição separada para armazenar informações.

Por que é útil usar o sistema Kali Linux? Em seu trabalho, os invasores costumam usar meios especiais, o que pode reduzir significativamente o tempo necessário para penetração não autorizada na rede. Por exemplo, usando o sistema Kali Linux, hackear pode se tornar muito mais conveniente e fácil. Isto é especialmente verdadeiro nos casos em que as configurações e senhas padrão não mudam. Isso acontece com bastante frequência, mesmo em grandes corporações.

A obtenção das informações necessárias tornar-se-á então uma questão puramente técnica. Para um especialista altamente qualificado, este processo não é particularmente difícil. Também é importante utilizar as mesmas ferramentas para identificar vulnerabilidades no seu sistema de segurança e, assim, dificultar a vida dos invasores. Vamos dar um exemplo simples - hackear Roteador Wi-Fi UM. Hoje, esses equipamentos estão instalados em quase todos os apartamentos, sem falar no escritório.

Kali Linux: penetração de rede via roteador Wi-Fi

Para hackear um roteador, você precisará organizar uma busca por senhas. Mesmo com equipamentos rápidos, isso exigirá uma quantidade significativa de tempo. Os roteadores Wi-Fi modernos operam usando o protocolo WPS, projetado para simplificar a configuração da rede. Muitos usuários não entendem as questões de segurança redes sem fio e eles precisam de ajuda para configurá-los. Ao usar o protocolo WPS, não há necessidade de definir manualmente os parâmetros de criptografia WPA/WEP.

Agora os parâmetros de criptografia podem ser definidos clicando no botão correspondente no roteador. À primeira vista, parece uma ótima ideia... No entanto, com esta abordagem existem muitas vulnerabilidades que podem ser usadas para quebrar uma senha em poucas horas. O código PIN WPS consiste em oito caracteres. O último caractere representa a soma de verificação. Basta verificar não inteiramente, mas em blocos, assim o número de combinações possíveis pode ser reduzido para 10.998.

Usando o sistema Kali Linux, é muito fácil hackear um roteador Wi-Fi via WPS habilitado, levará muito pouco tempo. Você só precisa de utilitários para monitoramento de rede e adivinhação de código PIN. Assim, para proteger sua rede contra invasões, é melhor desabilitar o WPS em seu roteador. Caso contrário, qualquer vizinho poderá se conectar à sua rede. As instruções para realizar esta operação são bastante simples; podem ser encontradas em qualquer um dos recursos da Internet dedicados a este sistema.

As questões de segurança dos sistemas operacionais das redes organizacionais construídas sempre foram o aspecto mais importante da administração. Diagnosticar a presença de vulnerabilidades exigia muito trabalho e, muitas vezes, mesmo depois disso, restavam brechas para os invasores. Tais manipulações tornaram-se muito mais fáceis com o advento do Kali Linux. As instruções para seu uso estão disponíveis principalmente apenas em inglês. Este sistema não é adequado para uso permanente uso doméstico, especialmente porque não é recomendado para iniciantes. Esta é uma ferramenta profissional que você precisa aprender a usar e requer ajustes finos. E isso requer experiência suficiente e uma compreensão completa das ações que estão sendo executadas.

Cuidados importantes

Os recursos do sistema operacional Kali Linux são tão amplos que nem todos os utilizam para melhorar a segurança de seu próprio sistema. Muitas vezes torna-se uma ferramenta conveniente para má conduta intrusos. Portanto, é importante compreender já na fase inicial de conhecimento que certas manipulações que o sistema permite realizar podem ser ilegais. Até mesmo instalar o Kali Linux e testá-lo para fins educacionais em alguns países pode levar a consequências desagradáveis.

Como pequeno conselho, recomendamos instalar o sistema e trabalhar através de uma VPN se você não quiser se limitar a um estudo superficial do mesmo. Na hora de iniciar também é necessário usar chaves para evitar problemas com a lei.

O que é Kali Linux

O antecessor do Kali é o BackTrack Linux, bastante famoso em círculos estreitos. O segundo é baseado em Debian e fornece suporte para pacotes e aplicativos desenvolvidos para este SO, o que torna o trabalho bastante confortável através do uso de ferramentas familiares. Se necessário também para Kali Programas Linux será muito fácil de encontrar.

A distribuição inclui todos os tipos de utilitários que permitem realizar uma auditoria de segurança completa para evitar invasões. Serviços em execução, acesso a um computador via rede, aplicativos web em uso e muito mais podem ser analisados com as ferramentas disponíveis no Kali Linux.

Como você já pode entender pelo nome, o sistema é construído no Kernel Linux. A primeira versão da distribuição foi lançada há mais de dois anos. Continha todas as coisas mais básicas, a ênfase principal estava na funcionalidade e não no apelo visual. Mas a grande popularidade do sistema e seu uso ativo no ambiente profissional levaram à necessidade de fazer alterações na distribuição.

As avaliações dos usuários sobre Kali são em sua maioria positivas. O sistema ficou mais estável em comparação com o BackTrack, o conjunto de programas e utilitários se expandiu, mas em alguns laptops às vezes o sistema operacional para de ver o adaptador Wi-Fi integrado. Isso acontece ao usar o lançamento ao vivo a partir de uma unidade flash; o problema é corrigido usando um adaptador externo ou instalando o sistema operacional no disco rígido.

Mudanças na nova versão

No final do verão passado, o Kali Linux 2 foi lançado. Graças à atualização lançada, o sistema ficou muito mais estável e a interface operacional mais atrativa. Além disso, muitos serviços públicos tornaram-se obsoletos durante um período tão longo em relação aos padrões de tecnologia da informação. Se antes você mesmo tinha que procurar e instalar novas versões, agora esse trabalho é feito pelo próprio sistema, o que permite mantê-las atualizadas sem muito esforço. Além disso, o próprio sistema recebeu suporte para o modo de distribuição contínua.

Características técnicas

A nova distribuição é baseada em Linux Versões do kernel 4.0 incluído na versão Debian Jessie. Atualmente é utilizado o Gnome 3.14, e a área de trabalho adquiriu estilo e interface atualizados, o menu mudou ligeiramente em alguns itens.

Construções disponíveis

No momento, existem vários kits de distribuição que são convenientes para trabalhar sob certas condições. Você pode encontrar facilmente compilações Live, imagens de máquinas virtuais populares e pacotes de instalação. Além disso, são fornecidas instruções que você pode seguir para preparar suas próprias montagens. Se necessário, sua própria imagem pode ser montada para funcionar com ARM. O trabalho com esta arquitetura é perfeitamente suportado, garantindo um sistema multiplataforma. Depois será possível, por exemplo, instalar o Kali Linux em um tablet ou smartphone.

Para quem já instalou a primeira versão, é possível atualizar para a segunda dentro do sistema. Basta utilizar um conjunto de comandos, incluindo obter uma nova distribuição e instalá-la. Os detalhes podem ser encontrados nos documentos oficiais de acompanhamento.

Introdução ao sistema. Fundamentos teóricos

É difícil compreender os extensos recursos do sistema sem estudar a documentação do Kali Linux. As instruções de uso, infelizmente, estão na forma de manuais detalhados para afinação disponível no site oficial principalmente em inglês, assim como a maioria das outras fontes. No entanto grande número fãs foram gerados na comunidade estabelecida pelo aparecimento de manuais detalhados em russo baseados em sua própria prática. Além disso, existem cursos de formação para especialistas em russo, tanto de nível básico como mais avançados, para trabalho profissional corporativo.

Desenvolvimento prático

Para estudar o sistema, basta instalá-lo da forma mais acessível e confortável, até porque a grande seleção de distribuições Kali Linux 2 disponíveis permite isso. Porém, para fins educacionais, principalmente nos estágios iniciais, é melhor usar máquina virtual. Isso será suficiente para estudar o conjunto de utilitários que acompanham o pacote, acostumar-se e começar a navegar no sistema com segurança.

Ao aprender a trabalhar com Kali Linux, as instruções de uso são obrigatórias. Além do sistema operacional possuir recursos ricos que são difíceis de aprender sem qualquer documentação, ao instalá-lo você precisará de uma configuração que permitirá utilizá-los de forma mais eficaz.

O domínio prático das ferramentas é melhor realizado em seu próprio equipamento para evitar possíveis problemas com a lei, se as ações praticadas a contradizem, e de alguma forma o fato de sua implementação for do conhecimento de terceiros.

Execute a partir de uma unidade flash

Após concluir a etapa de domínio do trabalho com o sistema, você desejará utilizá-lo para analisar a segurança e eliminar fragilidades detectadas nas redes existentes na empresa ou em casa. A maneira mais fácil é ter sempre um kit de distribuição com você, pronto para rodar, se necessário. É muito fácil de fazer se você usar programas especializados para um sistema operacional funcional, por exemplo, Rufus. O suporte para salvar arquivos em um sistema instalado em uma unidade USB, mesmo após a reinicialização, muitas vezes pode ser útil. Esta opção também é fornecida, mas é importante lembrar que para o modo de persistência descrito, você precisará especificar o modo apropriado no início de cada inicialização para que o modo live normal não seja iniciado. Além disso, se em uma versão simples uma unidade flash de 2 GB for suficiente, neste último caso será necessário espaço adicional para criar uma partição separada na qual os dados necessários serão armazenados.

Por que é útil usar Kali Linux?

Em seu trabalho, os invasores utilizam ferramentas especializadas que podem reduzir significativamente o tempo necessário para penetração não autorizada na rede. Por exemplo, com a ajuda do Kali Linux, hackear se torna muito mais fácil e conveniente, especialmente quando as senhas e as configurações padrão de hardware não são alteradas. Infelizmente, mesmo em grandes corporações isso acontece com bastante frequência. Depois disso, a obtenção dos dados necessários é uma questão de tecnologia para um especialista qualificado, todo o processo não apresenta dificuldades particulares; É ainda mais importante usar as mesmas ferramentas para identificar vulnerabilidades nas suas defesas e dificultar o trabalho dessas pessoas. Um exemplo prático simples é hackear roteadores Wi-FI, que hoje em dia estão instalados em quase todos os apartamentos, sem falar nas organizações.

Penetração de rede via Wi-Fi

Para hackear um roteador Wi-Fi, basta usar senhas de força bruta. Mas mesmo em equipamentos rápidos isso leva muito tempo. Os roteadores modernos usam o protocolo WPS, projetado para simplificar a configuração da rede. Nem todos os usuários entendem a segurança das redes sem fio; eles precisam de toda a assistência possível para configurá-las. Com a utilização deste protocolo, não há mais necessidade de definir manualmente os parâmetros de criptografia WPA/WEP, que fornecem proteção contra acessos indesejados; eles, assim como o nome da rede, são definidos automaticamente pressionando um botão no roteador; Parecia uma ótima ideia, mas, como costuma acontecer, foram encontradas vulnerabilidades que poderiam ser usadas para quebrar uma senha em poucas horas.

O código PIN WPS não é apenas composto por 8 caracteres, o último dos quais é suficiente para verificá-lo em blocos, e não como um todo, como resultado o número de combinações possíveis é reduzido para 10998. Usando Kali Linux, é é muito fácil hackear uma rede Wi-Fi por meio de WPS habilitado e não levará muito tempo. Um utilitário que monitore a rede e que procure diretamente o código PIN é suficiente. Para maior clareza, você pode verificar com que facilidade e rapidez isso acontece no seu roteador doméstico.

Assim, para se proteger, é melhor desabilitar o WPS no roteador, onde esta opção está ativa por padrão. Caso contrário, todos os vizinhos, até mesmo um aluno, poderão se conectar à rede e utilizá-la. As instruções de uso são bastante simples; este é um dos exemplos mais comuns em todos os recursos dedicados a este sistema operacional.

Kali Linux WiFi: hackear

Resumindo, usando o comando iwconfig determinamos a interface de rede disponível (geralmente é chamada wlan0, mas pode ser diferente).

Depois disso, começamos a monitorar a interface ativa:

airmon-ngstartwlan0

Para descobrir quais redes estão no escopo, execute o seguinte comando:

Onde mon0 é o nome do monitor em execução anteriormente.

De toda a lista que aparece, apenas as redes que possuem WPS habilitado são de interesse. Para defini-los, use o comando

Agora você pode selecionar qualquer meta que desejar e começar a selecionar um código PIN:

Reaver -I mon0 -b -a -vv

O BSSID do resultado do comando anterior está escrito aqui. Se tudo for feito corretamente, a busca por senha será iniciada. Em média, uma rede leva de quatro a seis horas para ser hackeada. Mas alguns novos modelos de roteadores possuem proteção contra ataques WPS e desligam a força bruta após um certo número de tentativas malsucedidas.

E este é apenas um lado do Kali Linux. As instruções de uso darão uma ideia abrangente das capacidades do sistema.

Hoje continuamos conhecendo o sistema operacional criado para pentesters. Backtrack, e agora Kali Linux, é do interesse de muitos, mas nem todos têm experiência com Sistemas Linux. Neste artigo tentarei dizer o que fazer após baixar o Kali Linux e como usá-lo.

Lançando Kali Linux

Primeiro, vejamos o lançamento desta distribuição. Existem opções aqui, dependendo se você está executando o Kali a partir de um DVD, uma unidade flash ou se ele está instalado em um disco rígido. A execução a partir do DVD pode ser necessária apenas para fins informativos, uma vez que as alterações não são salvas após a reinicialização, portanto, não vou me alongar nesta opção. Não recomendo instalar Kali como sistema principal, pois é uma distribuição com foco muito restrito e não faz sentido usá-la no dia a dia. Iniciar a partir de uma unidade flash é ideal, pois em caso de modificação (por exemplo, instalação de atualizações), todas as alterações são salvas e você pode executar o Kali em qualquer computador.

Iniciar a partir de uma unidade flash não é muito diferente de iniciar a partir de um DVD. Você precisa acessar o BIOS do seu computador/laptop e colocar o pen drive como o primeiro dispositivo na lista de prioridades de inicialização. Sobre computadores diferentes Esta lista é exibida de forma diferente, então você terá que encontrá-la sozinho. A segunda opção é acessar a lista de dispositivos para inicializar ao iniciar o computador. Isso geralmente é feito usando as teclas F8, F11 ou F12. Mas em qualquer caso, o pen drive deve ser inserido antes de ligar o computador/laptop.

Opções de download

Existem 3 opções para baixar o Kali linux. O primeiro é o download normal, que é o que usamos com mais frequência. O próximo é modo de segurança(Failsafe), usamos quando não conseguimos inicializar da maneira usual. O modo de carregamento mais interessante é o modo Forense. Este é um modo para exame forense, a essência do modo é que o sistema operacional não deixa rastros em um computador em execução (exemplo: não monta discos automaticamente, não usa partições swap, etc.). Se você não entende por que isso é necessário, não vá por aí.

Depois de baixar

O Kali Linux inicializa em uma GUI por padrão, mas às vezes um console pode aparecer na sua frente e o computador aguardará um comando. Não tem problema, basta iniciar o ambiente gráfico com o comando “startx”.

Se você for solicitado a inserir uma senha, o Kali Linux será instalado por padrão usuário root e a senha é demais

É muito importante trabalhar em um sistema atualizado, então a primeira coisa que você deve fazer é atualizar o software. Para fazer isso, vá ao terminal (programa Terminal) e execute 2 comandos por vez:

atualização do apt-get

atualização do apt-get

De vez em quando seremos questionados se realmente queremos instalar este ou aquele pacote - concordamos pressionando o botão Y.

Para fazer os programas funcionarem

Muitos dos programas que descrevi na revisão do Kali Linux requerem a execução de daemons para sua operação (no Windows isso é chamado de serviços), mas no Kali eles são interrompidos por padrão e podem ser iniciados no menu Kali Linux → Serviço do Sistema

Não se esqueça de se conectar à rede, felizmente no Kali isso é feito usando o gerenciador de rede, que geralmente está localizado na barra de tarefas.

Programas adicionais podem ser instalados usando “Adicionar/Remover Software”, localizado no menu Ferramentas do Sistema.

Como trabalhar no terminal (console)

Apesar do ambiente gráfico do Kali ser excelente, ainda temos que trabalhar com a linha de comando com bastante frequência. Temos um programa chamado Terminal para isso (embora você possa instalar outro programa para essa finalidade).

Primeiro instale o "MC" - é ótimo gerenciador de arquivos para a linha de comando.

Você pode instalá-lo com o comando:

apt-get instalar mc

Ótimo, agora vamos falar sobre as características de trabalhar em equipe Sequência Linux. Para começar, lembre-se do seguinte:

- O caso é importante, pasta e pasta não são a mesma coisa!

- O ambiente gráfico considera pastas e arquivos começando com ponto (exemplo: .folder) como arquivos ocultos.

- Se você começar a digitar um comando e pressionar Tab, o computador irá adicioná-lo se houver apenas uma opção ou oferecer uma lista de opções, se houver alguma possível.

- O terminal salva o histórico de seus comandos; você pode percorrer os comandos digitados anteriormente usando as setas para cima e para baixo.

- Para interromper a execução de um comando, você pode usar a combinação de teclas Ctrl-C, Ctrl-D e Ctrl-Z.

- Para obter um manual detalhado para quase qualquer programa, você pode usar o comando “man”, por exemplo, man ls mostrará um manual para o comando ls

Esta é uma informação que pode ajudar um iniciante em Linux, mas ao mesmo tempo presumo que você saiba trabalhar no console do Windows

Na verdade, isso é tudo, essas informações são suficientes para começar a trabalhar com Kali linux, e leia o resto nos artigos a seguir.

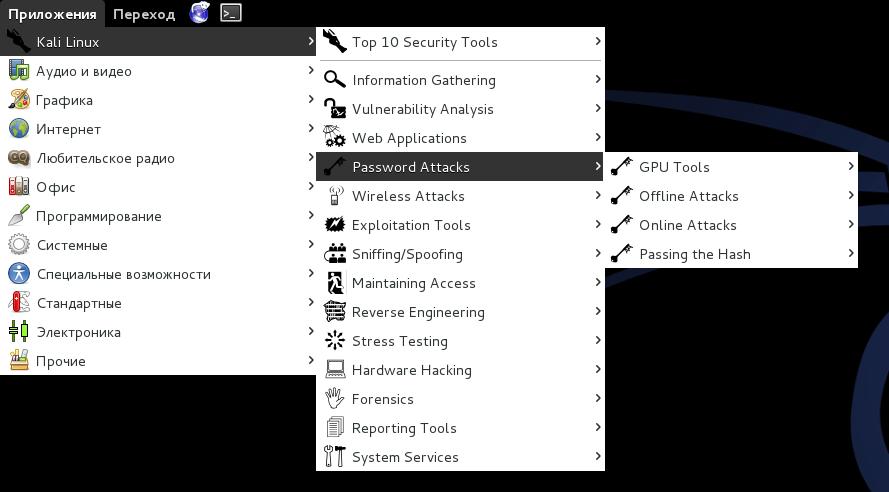

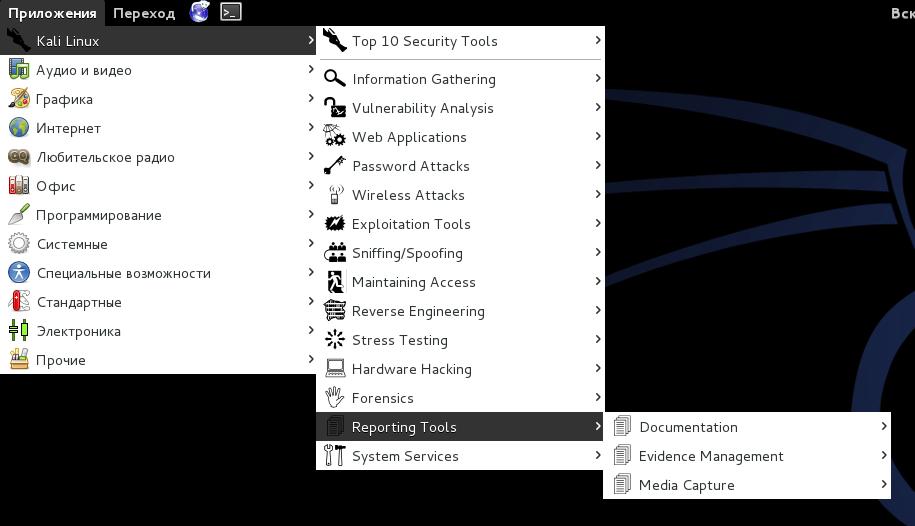

Existem muitos programas destinados a resolver vários problemas no Kali Linux e, embora estejam agrupados em seções, seus olhos ainda ficam arregalados, especialmente quando você os encontra pela primeira vez.

Coleta de informações

Essas ferramentas de reconhecimento são usadas para coletar dados na rede ou nos dispositivos alvo. As ferramentas vão desde identificadores de dispositivos até análises dos protocolos utilizados.

Análise de Vulnerabilidade

As ferramentas nesta seção concentram-se na avaliação de vulnerabilidades nos sistemas. Normalmente, eles são lançados de acordo com informações obtidas por meio de ferramentas de inteligência (da seção Coleta de Informações).

Aplicativos da Web

Essas ferramentas são usadas para auditar e explorar vulnerabilidades em servidores web. Muitas das ferramentas de auditoria enquadram-se nesta categoria. Seja como for, nem todas as aplicações web têm como objetivo atacar servidores web, algumas delas são apenas ferramentas de rede. Por exemplo, proxies da web podem ser encontrados nesta seção.

Ataques de senha

Esta seção de ferramentas trata principalmente de força bruta (tentar todos os valores possíveis) ou cálculo de senhas ou compartilhamento de chaves usadas para autenticação.

Ataques sem fio

Essas ferramentas são usadas para explorar vulnerabilidades encontradas em protocolos sem fio. Ferramentas 802.11 serão encontradas aqui, incluindo ferramentas como aircrack, airmon e ferramentas de quebra de senha sem fio. Além disso, esta seção possui ferramentas relacionadas às vulnerabilidades de RFID e Bluetooth. Em muitos casos, as ferramentas desta seção precisam ser usadas com adaptador sem fio, que pode ser configurado por Kali para estar em estado de escuta.

Ferramentas de exploração

Essas ferramentas são usadas para explorar vulnerabilidades encontradas em sistemas. Normalmente, as vulnerabilidades são identificadas durante uma avaliação de vulnerabilidade do alvo.

Cheirando e falsificando

Essas ferramentas são usadas para capturar pacotes de rede, manipular pacotes de rede, criação de pacotes de aplicativos e falsificação da web. Existem também vários aplicativos de reconstrução de VoIP

Mantendo o acesso

Manutenção As ferramentas de acesso são usadas como trampolim e instaladas no sistema ou rede de destino. É comum encontrar um grande número de backdoors e outros meios de controle do invasor em sistemas comprometidos para fornecer rotas alternativas caso a vulnerabilidade explorada pelo invasor seja encontrada ou corrigida.

Engenharia Reversa

Essas ferramentas são usadas para modificar, analisar e depurar programas. O objetivo da engenharia reversa é analisar como um programa foi desenvolvido, para que ele possa ser copiado, modificado e utilizado para desenvolver outros programas. A engenharia reversa também é usada para analisar códigos maliciosos para descobrir o que arquivo executável faz, ou pesquisadores tentam encontrar vulnerabilidades no software.

Teste de estresse

As ferramentas de teste de estresse são usadas para calcular a quantidade de dados que um sistema pode manipular. Resultados indesejáveis podem resultar de sobrecarga do sistema, como fazer com que o dispositivo de monitoramento de rede abra todos os canais de comunicação ou fazer com que o sistema desligue (também conhecido como ataque de negação de serviço).

Hackeamento de hardware

Esta seção contém ferramentas Android que podem ser classificadas como móveis e ferramentas Android que são usados para programar e controlar pequenos dispositivos eletrônicos

Perícia

Ferramentas forenses são usadas para monitorar e analisar computadores, tráfego de rede e aplicativos.

Ferramentas de relatórios

Ferramentas de relatórios são métodos para entregar informações encontradas durante a execução de uma penetração.

Serviços do sistema

Aqui você pode ativar ou desativar os serviços Kali. Os serviços são agrupados em BeEF, Dradis, HTTP, Metasploit, MySQL e SSH.

A compilação do Kali Linux também inclui outras ferramentas, como navegadores da web, links rápidos para ajustar a compilação do Kali Linux, que podem ser vistos em outras seções do menu (rede, ferramentas de pesquisa e outros aplicativos úteis).

Kali Linux é uma distribuição que está se tornando mais popular a cada dia. Diante disso, há cada vez mais usuários que desejam instalá-lo, mas nem todos sabem como fazê-lo. Este artigo irá delinear instruções passo a passo sobre a instalação do Kali Linux no PC.

Para instalar o sistema operacional, você precisará de uma unidade flash com capacidade de 4 GB ou mais. A imagem do Kali Linux será gravada nele e, como resultado, o computador será iniciado a partir dele. Se você tiver uma unidade, poderá seguir as instruções passo a passo.

Primeiro você precisa baixar a imagem do sistema operacional. O melhor é fazer isso no site oficial do desenvolvedor, pois é onde está localizada a distribuição da versão mais recente.

Na página que se abre, você pode determinar não apenas o método de download do sistema operacional (Torrent ou HTTP), mas também sua versão. Você tem a opção de um sistema de 32 ou 64 bits. Entre outras coisas, é possível nesta fase selecione seu ambiente de área de trabalho.

Depois de decidir todas as variáveis, comece a baixar o Kali Linux no seu computador.

Etapa 2: grave a imagem em uma unidade flash USB

A melhor maneira de instalar o Kali Linux é a partir de uma unidade flash, então primeiro você precisa gravar uma imagem do sistema nele. Em nosso site você pode descobrir guia passo a passo sobre este tema.

Passo 3: Inicie o PC a partir da unidade flash USB

Depois que a unidade flash com a imagem do sistema estiver pronta, não se apresse em removê-la do Porta USB, a próxima etapa é inicializar o computador a partir dele. Este processo parecerá bastante complicado para o usuário médio, por isso é recomendável que você primeiro se familiarize com o material relevante.

Etapa 4: iniciar a instalação

Assim que você inicializar a partir da unidade flash, um menu aparecerá no monitor. Aqui você precisa selecionar o método de instalação do Kali Linux. A instalação com suporte GUI será apresentada a seguir, pois este método será mais compreensível para a maioria dos usuários.

- EM « Menu de inicialização» item de seleção do instalador "Instalação gráfica" e pressione Digitar.

- Selecione seu idioma na lista que aparece. Recomenda-se selecionar russo, pois isso afetará não apenas o idioma do instalador em si, mas também a localização do sistema.

- Selecione sua localização para que o fuso horário seja determinado automaticamente.

Nota: caso não encontre o país desejado na lista, selecione a linha “outro” para exibir uma lista completa dos países do mundo.

- Selecione um layout da lista que será padrão no sistema.

Nota: recomenda-se instalar o layout em inglês; em alguns casos, devido à escolha do russo, é impossível preencher os campos de entrada obrigatórios. Depois instalação completa sistema, você pode adicionar um novo layout.

- Selecione as teclas de atalho que serão usadas para alternar entre os layouts de teclado.

- Aguarde até que as configurações do sistema sejam concluídas.

Dependendo da potência do computador, esse processo pode demorar muito. Após concluí-lo, você precisará criar um perfil de usuário.

Etapa 5: crie um perfil de usuário

Um perfil de usuário é criado da seguinte forma:

Após inserir todos os dados, o programa de particionamento de HDD ou SSD começará a carregar.

Etapa 6: particionando as unidades

A marcação pode ser feita de diversas maneiras: em modo automático e manualmente. Estas opções serão agora discutidas em detalhes.

Método de marcação automática

A principal coisa que você deve saber é que se particionar o disco automaticamente, você perderá todos os dados da unidade. Portanto, se houver arquivos importantes nele, mova-os para outra unidade, como Flash, ou coloque-os no armazenamento em nuvem.

Então, para marcar automaticamente, você precisa fazer o seguinte:

- Selecione o método automático no menu.

- Depois disso, selecione o disco que você irá particionar. Existe apenas um no exemplo.

- A seguir, determine a opção de layout.

Ao selecionar “Todos os arquivos em uma seção (recomendado para iniciantes)”, você criará apenas duas partições: a partição raiz e a partição swap. Este método é recomendado para aqueles usuários que instalam o sistema para avaliação, uma vez que tal SO possui um nível de proteção fraco. Você também pode escolher a segunda opção - "Partição separada para /home". Neste caso, além das duas seções listadas acima, será criada outra seção "/lar", onde todos os arquivos do usuário serão armazenados. O nível de proteção com esta marcação é maior. Mas ainda não oferece segurança máxima. Se você escolher "Partições separadas para /home, /var e /tmp", então mais duas partições serão criadas para indivíduos arquivos do sistema. Dessa forma, a estrutura de marcação fornecerá proteção máxima.

- Após a opção de layout ser selecionada, o instalador mostrará a própria estrutura. Nesta fase, você pode fazer edições: alterar o tamanho da partição, adicionar uma nova, alterar seu tipo e localização. Mas você não deve realizar todas as operações acima se não estiver familiarizado com o processo de realizá-las, caso contrário, você só poderá piorar as coisas.

- Depois de revisar a marcação ou fazer as edições necessárias, selecione a última linha e clique no botão "Continuar".

- Agora você receberá um relatório com todas as alterações feitas na marcação. Se você não notar nada desnecessário, clique no item "Sim" e pressione o botão "Continuar".

Método de marcação manual

O método de marcação manual difere favoravelmente do automático porque permite criar quantas seções desejar. Também é possível salvar todas as informações do disco, deixando intactas as partições criadas anteriormente. A propósito, desta forma você pode instalar o Kali Linux próximo ao Windows e, ao iniciar o computador, selecionar o sistema operacional necessário para inicializar.

Primeiro você precisa ir para a tabela de partições.

Agora você pode prosseguir para a criação de novas seções, mas primeiro você precisa decidir sobre seu número e tipo. Agora haverá três opções de marcação:

Marcando com nível baixo segurança:

Marcações de segurança média:

Marcação com nível máximo de segurança:

Tudo o que você precisa fazer é escolher a marcação ideal para você e prosseguir diretamente para ela. É realizado da seguinte forma:

- Clique duas vezes em uma linha "Espaço livre".

- Selecione "Criar uma nova seção".

- Insira a quantidade de memória que será alocada para a partição criada. Você pode ver o volume recomendado em uma das tabelas acima.

- Selecione o tipo de partição a ser criada.

- Especifique a área do espaço onde a nova partição estará localizada.

Nota: se você selecionou anteriormente o tipo de partição lógica, esta etapa será ignorada.

- Agora você precisa definir todos os parâmetros necessários, consultando a tabela acima.

- Clique duas vezes com o botão esquerdo do mouse na linha “A configuração da partição está concluída”.

Usando estas instruções, particione o disco com o nível de segurança apropriado e clique no botão “Concluir o particionamento e gravar as alterações no disco”.

Como resultado, você receberá um relatório com todas as alterações feitas anteriormente. Se você não encontrar nenhuma diferença em suas ações, selecione "Sim". A seguir, terá início a instalação do componente básico do futuro sistema. Este processo é bastante longo.

A propósito, você pode marcar uma unidade flash da mesma maneira; neste caso, o Kali Linux será instalado na unidade flash USB.

Etapa 7: instalação completa

Depois que o sistema básico estiver instalado, você precisará fazer mais algumas configurações:

- Se o seu computador estiver conectado à Internet durante a instalação do sistema operacional, selecione "Sim", de outra forma - "Não".

- Especifique um servidor proxy, se você tiver um. Caso contrário, pule esta etapa clicando em "Continuar".

- Aguarde enquanto o software adicional é baixado e instalado.

- Instale o GRUB selecionando "Sim" e pressionando "Continuar".

- Selecione a unidade onde o GRUB será instalado.

Importante: o carregador de boot do sistema deve estar instalado no disco rígido onde o sistema operacional estará localizado. Se houver apenas um disco, ele será designado como “/dev/sda”.

- Aguarde até que todos os pacotes restantes estejam instalados no sistema.

- Na última janela você será notificado de que o sistema foi instalado com sucesso. Remova a unidade flash do computador e pressione o botão "Continuar".

Após a conclusão de todas as etapas, seu computador será reiniciado e um menu aparecerá na tela onde você deverá inserir seu nome de usuário e senha. Observe que a entrada está sob conta superusuário, ou seja, você precisa usar o nome "raiz".

Por fim, digite a senha que você criou ao instalar o sistema. Aqui você pode determinar o ambiente da área de trabalho clicando na engrenagem localizada ao lado do botão "Entrada" e selecionando o desejado na lista que aparece.

Conclusão

Depois de concluir cada etapa das instruções, você será levado à área de trabalho do sistema operacional Kali Linux e poderá começar a trabalhar em seu computador.