Cryptopro csp Version 3.6 oder höher. Zertifizierung von Informationssicherheitstools

Nach dem Kauf einer Lizenz in unserem Online-Shop erhalten Sie einen Brief per E-Mail Email, in dem Sie finden:

- Lizenzschlüssel Produkt

- Link zum Produktvertrieb

- Link zur Bedienungsanleitung

Schritt 1

Zuerst müssen Sie herausfinden, ob Sie installiert haben Cryptopro CSP früher und falls installiert, welche Version?

Dies können Sie tun, indem Sie Ihr Startmenü sorgfältig prüfen: Dort sollte ein Element vorhanden sein CRYPTO-PRO, das ein Programm hat CryptoPro CSP .

Wenn Sie es nicht finden, ist CryptoPRO höchstwahrscheinlich nicht installiert. Gehen Sie also einfach zu.

Wenn Sie es finden, führen Sie es aus CryptoPro CSP. Dort sehen wir die Registerkarte „Allgemein“, auf der die Gültigkeitsdauer der Lizenz und die Versionsnummer angegeben sind.

Wenn die Versionsnummer mit der von Ihnen gekauften Version übereinstimmt (wenn im Fenster beispielsweise 4.0.**** angezeigt wird und Sie CryptoPro CSP 4.0 gekauft haben, bedeutet dies, dass sie übereinstimmt), dann sind Sie Sie müssen das Programm nicht neu installieren, sondern geben Sie einfach den Lizenzschlüssel ein. Wie das geht - schauen Sie sich an .

Schritt 2

Sie stellen fest, dass das Programm nicht installiert ist. Das bedeutet, dass Sie CryptoPro CSP herunterladen und installieren müssen.

Das Herunterladen ist nicht so einfach: Der Krypto-Anbieter ist ein Mittel zum Schutz kryptografischer Informationen, was bedeutet, dass seine Verbreitung einer Registrierung bei den zuständigen Behörden unterliegt. Daher müssen Sie dem Link folgen, den Sie im Brief erhalten haben, oder über den Link http://www.cryptopro.ru/downloads selbst zur CryptoPro-Website gehen und aus der Liste der Produkte auswählen CryptoPro CSP.

Sie werden etwa Folgendes sehen:

Klick auf den Link " Voranmeldung" und füllen Sie ein Formular aus vielen Feldern aus. Nach dem Ausfüllen des Formulars und der Registrierung müssen Sie der Lizenzvereinbarung zustimmen und haben dann noch die Möglichkeit, die Programmverteilung herunterzuladen.

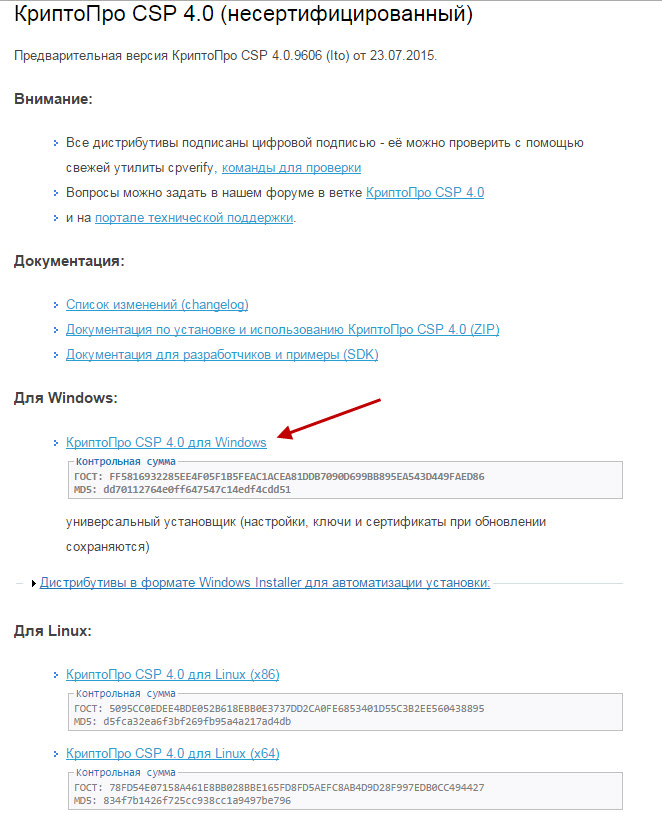

Zum Zeitpunkt der Veröffentlichung sieht die Distributionsauswahlseite wie folgt aus:

Wenn Sie die Version gekauft haben CryptoPro CSP 3.6, dann müssen Sie eine Version auswählen R4- heute ist es das funktionalste.

Wenn Sie eine Lizenz für erworben haben CryptoPro CSP 3.9 seien Sie aufmerksam: CryptoPro CSP 3.9 - zertifizierte Version, unterstützt jedoch kein Windows 10, CryptoPro CSP 3.9R2 - unterstützt Windows 10, Zertifizierung für Q4 2015 geplant

Wenn Sie gekauft haben Version 4.0, dann entsprechend CryptoPro CSP 4.0 auswählen (empfohlen für die Arbeit mit Windows 10, Zertifizierung ist für das dritte Quartal 2015 geplant).

Sie müssen diese Datei herunterladen:

Schritt 3

Sie haben die Installationsdatei heruntergeladen CryptoPro CSP, und jetzt müssen Sie das Programm selbst installieren. Führen Sie dazu die Installationsdatei aus. Wenn eine Sicherheitswarnung angezeigt wird, müssen Sie dem Programm erlauben, Änderungen auf Ihrem Computer vorzunehmen. Klicken Sie im sich öffnenden Fenster auf die Schaltfläche Installieren (empfohlen)

Die Installation des Programms erfolgt automatisch innerhalb weniger Minuten und erfordert keine Benutzerbeteiligung.

Alle, Installation abgeschlossen.

Schritt 4

Jetzt müssen Sie den Lizenzschlüssel in einem speziellen Fenster eingeben. So gelangen Sie dorthin (der Pfad kann je nach Version leicht variieren). Betriebssystem):

Start – Programme – CryptoPro – CryptoPro CSP.

Drücken Sie dann die Taste Eingabe einer Lizenz

Füllen Sie im sich öffnenden Fenster die Felder entsprechend der erhaltenen Lizenz aus.

Schritt 5

Wir freuen uns! Wir haben gerade einen Krypto-Anbieter installiert. Nicht so schwer, oder?

Sie müssen jedoch verstehen, dass CryptoPro CSP selbst nichts tun kann. Der nächste Schritt besteht darin, Programme zu installieren (oder einfach zu konfigurieren), die mit CryptoPro CSP interagieren und Ihre Probleme lösen, sei es elektronische Signatur, Verschlüsselung oder etwas anderes.

Normalerweise zur Umsetzung elektronische Unterschrift nutzen oder - sie können bei uns im Online-Shop erworben werden. Wir haben versucht, den Kauf so bequem wie möglich zu gestalten: elektronische Lizenzen werden sofort nach der Zahlung versendet (auch nachts), eine große Auswahl an Zahlungsmethoden.

Wenn Sie die Anleitung nützlich fanden – teilt es, Buttons hierfür finden Sie direkt unterhalb des Artikels.

IN folgende Anweisungen Ich erkläre Ihnen die Installation CryptoPro Office-Signatur , CryptoARM, wie man mit Tokens arbeitet und so weiter.

Wenn Sie unsere Artikel nicht verpassen möchten, abonnieren Sie uns unter in sozialen Netzwerken! Links zu unseren Social-Media-Seiten finden Sie ganz unten auf dem Bildschirm.

Eine aktualisierte Version von Security Capsule SIEM v.3.0 wurde veröffentlicht. Die Mechanismen des Systems wurden radikal neu gestaltet. Eine neue Weboberfläche wurde komplett entwickelt. Wir arbeiten für Sie und setzen den Trend im SIEM-Systemmarkt. Umfangreiche Erfahrung in Entwicklung und Implementierung seit 2009 macht uns zu einem führenden Unternehmen in diesem Segment.

Gemäß Abschnitt 15 der Verordnungen über das Zertifizierungssystem für Informationssicherheitsmittel des FSTEC Russlands bestätigt ITB LLC die Bestimmung technische Unterstützung zertifiziertes Informationssicherheitstool „Security Capsule“ bis 09.11.2022.

LLC Innovative Technologies in Business hat als Entwickler und Hersteller die Zertifizierung der Serienproduktion des Betriebssystems EMIAS OS 1.0 erfolgreich abgeschlossen automatisiertes System der Stadt Moskau „Einheitliches medizinisches Informations- und Analysesystem der Stadt Moskau.“

AKTIVITÄT

LLC „ITB“ wird an der Veranstaltung „SPbSEU Career Week – 2019“ teilnehmen, die vom 11. bis 15. November 2019 von der Staatlichen Wirtschaftsuniversität St. Petersburg veranstaltet wird.

Vom 18. bis 20. September 2019 nahmen Spezialisten von ITB LLC an einer Partnerveranstaltung von Security Code teil: Ein Seeabenteuer mit Security Code. „Security Code“ organisierte für seine Partner ein spannendes Seeabenteuer: Die traditionelle Veranstaltung fand dieses Jahr in einem neuen Format statt. Zum ersten Mal wurde die #KB-Landetruppe außerhalb Russlands unter der sanften Sonne der Türkei zusammengestellt.

Vom 13. bis 15. Februar 2018 nahmen Experten der ITB LLC am TB Forum 2018 teil – dem 23. Internationalen Forum „Sicherheitstechnologien“. Das TB FORUM hat sich zu Recht den Ruf als eine der führenden Kongress- und Ausstellungsveranstaltungen im Bereich Sicherheit erworben. In ihrer mehr als zwanzigjährigen Geschichte war und ist sie die einzige offene Veranstaltung der Sicherheitsbranche für hochrangige Kunden – Regierungen und Großkonzerne.